Kraken официальное зеркало kraken dark link

Согласно мнению аналитиков, оборот с 2019 года увеличился.3 миллионов долларов до 2 миллиардов в 2020 году. Все дилеры тщательно проверяются нашими админами, поэтому мошенникам сюда вход попросту запрещен. Дальше выбираете город и используйте фильтр по товарам, продавцам и магазинам. Надежды людей доступ на скорейшее восстановление ресурса так и не оправдались. После успешного прохождения капчи (проверочный код на меге даркнет) вы можете увидеть привычное пространство со списком магазинов. Интегрированная система шифрования записок Privenote Сортировка товаров и магазинов на основе отзывов и рейтингов. Когда вы скачали и все установили, открывайте браузер ТОР, и переходите по ссылке. Отдельного внимания стоит выбор: Любой, моментальный, предварительный заказ или только надёжный. Вход на сайт mega Приветствуем всех любителей оттянуться и расслабиться! Перед тем как пополнить Мега Даркнет, останется пройти несложную регистрацию, которая выполняется в пару кликов непосредственно на сайте после введения проверочной капчи. Еще раз нелишним будет напомнить, что ссылку нужно в любом случае перечитывать. Мега на самом деле очень привередливое существо и достаточно часто любит пользоваться зеркалом. Для сравнения, на других маркетплейсах приходится платить до 20 от суммы сделки за честные и прозрачные условия. Залетайте пацаны, проверено! Это защитит вашу учетную запись от взлома. Что делать, если не приходят деньги. Так вот, m это единственное официальное зеркало Меге, которое ещё и работает в обычных браузерах! Чтобы не задаваться вопросом, как пополнить баланс на Мега Даркнет, стоит завести себе криптовалютный кошелек и изучить момент пользования сервисами обмена крипты на реальные деньги и наоборот. Этот браузер специально создан для того, чтобы обойти запреты. Оригинальное название mega, ошибочно называют: mego, мего, меджа, union. Всегда смотрите на адресную строку браузера, так вы сделаете все правильно! Onion Не всегда сайты работают быстро, так как конкуренты могут проводить ddos атаки. Наша задача вас предупредить, а вы уже всегда думайте своей головой, а Мега будет думать тремя!

Kraken официальное зеркало kraken dark link - Кракен шеринг

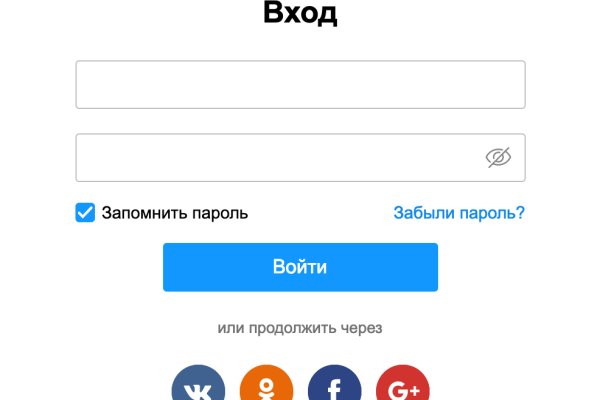

cess to a system. Brute force is a simple attack method and has a high success rate.Some attackers use applications and scripts as brute force tools. These tools try out numerous password combinations to bypass authentication processes. In other cases, attackers try to access web applications by searching for the right session ID. Attacker motivation may include stealing information, infecting sites with malware, or disrupting service.While some attackers still perform brute force attacks manually, today almost all brute force attacks today are performed by bots. Attackers have lists of commonly used credentials, or real user credentials, obtained via security breaches or the dark web. Bots systematically attack websites and try these lists of credentials, and notify the attacker when they gain access.Types of Brute Force AttacksSimple brute force attack—uses a systematic approach to ‘guess’ that doesn’t rely on outside logic.Hybrid brute force attacks—starts from external logic to determine which password variation may be most likely to succeed, and then continues with the simple approach to try many possible variations.Dictionary attacks—guesses usernames or passwords using a dictionary of possible strings or phrases.Rainbow table attacks—a rainbow table is a precomputed table for reversing cryptographic hash functions. It can be used to guess a function up to a certain length consisting of a limited set of characters.Reverse brute force attack—uses a common password or collection of passwords against many possible usernames. Targets a network of users for which the attackers have previously obtained data.Credential stuffing—uses previously-known password-username pairs, trying them against multiple websites. Exploits the fact that many users have the same username and password across different systems.omg and Other Popular Brute Force Attack ToolsSecurity analysts use the THC-omg tool to identify vulnerabilities in client systems. omg quickly runs through a large number of password combinations, either simple brute force or dictionary-based. It can attack more than 50 protocols and multiple operating systems. omg is an open platform; the security community and attackers constantly develop new modules.omg brute force attackOther top brute force tools are:Aircrack-ng—can be used on Windows, Linux, iOS, and Android. It uses a dictionary of widely used passwords to breach wireless networks.John the Ripper—runs on 15 different platforms including Unix, Windows, and OpenVMS. Tries all possible combinations using a dictionary of possible passwords.L0phtCrack—a tool for cracking Windows passwords. It uses rainbow tables, dictionaries, and multiprocessor algorithms.Hashcat—works on Windows, Linux, and Mac OS. Can perform simple brute force, rule-based, and hybrid attacks.DaveGrohl—an open-source tool for cracking Mac OS. Can be distributed across multiple computers.Ncrack—a tool for cracking network authentication. It can be used on Windows, Linux, and BSD.Weak Passwords that Enable Brute Force AttacksToday, individuals possess many accounts and have many passwords. People tend to repeatedly use a few simple passwords, which leaves them exposed to brute force attacks. Also, repeated use of the same password can grant attackers access to many accounts.Email accounts protected by weak passwords may be connected to additional accounts, and can also be used to restore passwords. This makes them particularly valuable to hackers. Also, if users don’t modify their default router password, their local network is vulnerable to attacks. Attackers can try a few simple default passwords and gain access to an entire network.Some of the most commonly found passwords in brute force lists include: date of birth, children’s names, qwerty, 123456, abcdef123, a123456, abc123, password, asdf, hello, welcome, zxcvbn, Qazwsx, 654321, 123321, 000000, 111111, 987654321, 1q2w3e, 123qwe, qwertyuiop, gfhjkm.Strong passwords provide better protection against identity theft, loss of data, unauthorized access to accounts etc.How to Prevent Brute Force Password HackingTo protect your organization from brute force password hacking, enforce the use of strong passwords. Passwords should:Never use information that can be found online (like names of family members).Have as many characters as possible.Combine letters, numbers, and symbols.Be different for each user account.Avoid common patterns.As an administrator, there are methods you can implement to protect users from brute force password cracking:Lockout policy—you can lock accounts after several failed login attempts and then unlock it as the administrator.Progressive delays—you can lock out accounts for a limited amount of time after failed login attempts. Each attempt makes the delay longer.Captcha—tools like reCAPTCHA require users to complete simple tasks to log into a system. Users can easily complete these tasks while brute force tools cannot.Requiring strong passwords—you can force users to define long and complex passwords. You should also enforce periodical password changes.Two-factor authentication—you can use multiple factors to authenticate identity and grant access to accounts.Brute Force Attack Prevention with ImpervaImperva Bot Protection monitors traffic to your website, separating bot traffic from real users and blocking unwanted bots. Because almost all brute force attacks are carried out by bots, this goes a long way towards mitigating the phenomenon.Bot Protection follows three stages to identify bad bots. It classifies traffic using a signature database with millions of known bot variants. When identifying a suspected bot, it performs several types of inspection to classify the bot as legitimate, malicious or suspicious. Finally, suspicious bots are challenged, to see if they can accept cookies and parse Javascript.Imperva WAF also protects against manual brute force attacks. When a user makes repeated attempts to access a system, or successively attempts different credentials following a pattern, Imperva will detect this anomalous activity, block the user and alert security staff.

Вот и пришло время приступить к самому интересному поговорить о том, как же совершить покупку на сайте Меге. Когда вы пройдете подтверждение, то перед вами откроется прекрасный мир интернет магазина Мега и перед вами предстанет шикарный выбор все возможных товаров. Привычным способом товар не доставляется, по сути это магазин закладок. Они не будут рассматривать другие варианты, пока не будет какой-то другой информации. Рядом со строкой поиска вы можете найти отзывы о товаре, который искали, а так же рейтинг магазина, который выставляют пользователи, которые уже закупались, а так же там показаны некоторые условия товара, если они имеются. Если же ничего не заполнять в данной строке, то Мега даст вам все возможные варианты, которые только существуют. «Темная сторона» всемирной Паутины постепенно лишается действительно крупных представителей. Также обещают исправить Qiwi, Юмани, Web Money, Pay Pal. Модератор ресурса добавила, что все переписки на площадке не подлежат восстановлению, но пообещала, что в скором времени заработает отключенный форум, бывший рупором «Гидры». Файлы одинаковые - выбираем любую ссылку и качаем. Даже если он будет выглядеть как настоящий, будьте бдительны, это может быть фейковая копия. Теперь покупка товара возможна за рубли. 19тысяч магазинов было на «Гидре» перед ее закрытием. И вообще, я настоятельно требую оградить Интернет от детей! 1 2 Кеффер, Лаура. В связи с тем, что этот автомобиль достаточно больших размеров, покупка требует немалых затрат. Предоставление соответствующих услуг в даркнет Здесь также пользователь может приобрести различные услуги. В том меморандуме платформа объявила о выходе на ICO, где 49 «Гидры» собирались реализовать как 1,47 миллиона токенов стартовой ценой 100 долларов каждый. Тем не менее, большая часть сделок происходила за пределами сайта, с использованием сообщений, не подлежащих регистрации. Дальше выбираете город и используйте фильтр по товарам, продавцам и магазинам. Мы не занимаемся никакой административной деятельностью, а лишь перепродаем услуги других компаний, являясь посредником - ответил 47news гендиректор и владелец "Русинмедиа" Дмитрий Павлов в мессенджере, когда мы поинтересовались его версией попадания под прицел американского Минюста. Да и кто сказал, что в следующий раз они ограничатся только этим? Там же аккуратно добавляют. Магазины с небольшим оборотом, которые могут себе позволить небольшой простой бизнес, зная о позиции крупных игроков, копируют эту модель поведения рассказал «Ленте. МВД РФ, заявило о закрытии площадки. Пожелаем им удачи, а сами займёмся более благодарным делом. Все имущество физических лиц и организаций, имеющих отношение к "Гидре которое находится в Штатах, будет заблокировано, сообщает Русская служба BBC. В расследовании, выпущенном журналистами «Ленты было рассказано, что на уничтожение ramp в известной степени повлияли администраторы Hydra. Оплата за товары и услуги принимается также в криптовалюте, как и на Гидре, а конкретнее в биткоинах. Новый быстроразвивающийся аналог гидры, работает только через ТОР браузер. Их личности установлены не были. Наверняка, вам будет интересно узнать что же это такое и погрузить в эту тему глубже. Из-за него даркнет лишился целого ряда ресурсов. Официальный сайт mega : http mega555gvko5ucq26sku6ufjlqoktqrtwlk4f4uefil4ukg55ka3syad. Всё чаще, регулярнее обновляются шлюзы, то есть зеркала сайта. Важно лишь запомнить, куда мы его запихивали, чтобы потом не потерять на своём винчестере - ведь чтобы запустить его, нам придётся самолично добраться до этой папки и ткнуть в стартовый файл. Доступ к ней через сеть Tor открылся в 2015 году. 3.7/5 Ссылка TOR зеркало Ссылка https probiv. Рано утром 5 апреля крупнейшая даркнет-площадка по продаже наркотиков «Гидра» перестала загружаться у всех пользователей. Сейчас 305 гостей и ни одного зарегистрированного пользователя на сайте.